Sharkmon

- web-basierte Lösung, für die Analyse von verteilten, überall verfügbaren PCAP Netzwerk-Daten, ob auf PCs, Servers, firewalls, in der Cloud oder Datacenter

- die selben Metriken, Protokolle, und Syntax die auch in Wireshark verfügbar sind

- für temporäres Troubleshooting oder Langzeit Monitoring.

Suchen Sie nach einer Lösung für …

Pcap Packet Daten für Network-, Applicaition- and Security Monitoring

Automatisierung der Analyse von Sharkdaten

Sharkdaten als Quelle für Servicemanagement

Sharkmon Basics in 30 Minuten erklärt

Buchen Sie einen Demo Termin

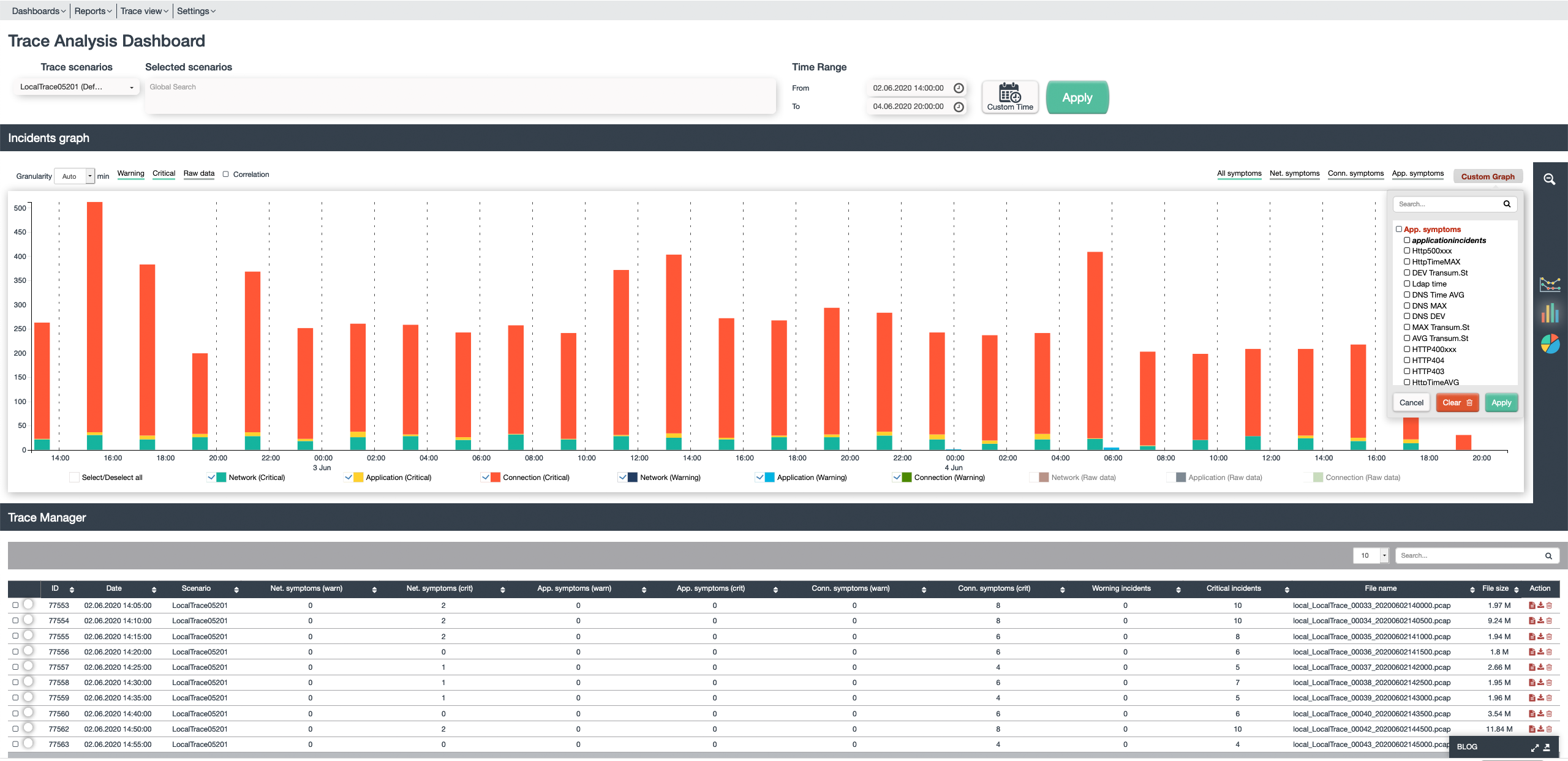

- “deep dive” in den Inhalt von Tausenden von PCAP-Trace-Dateien in einem einzigen Dashboard

- Verwenden der Shark-Syntax zum Aktivieren von mehr als 100.000 Protokollfeldern

- Massen von Daten einfach organisieren, aggregieren, analysieren und priorisieren.

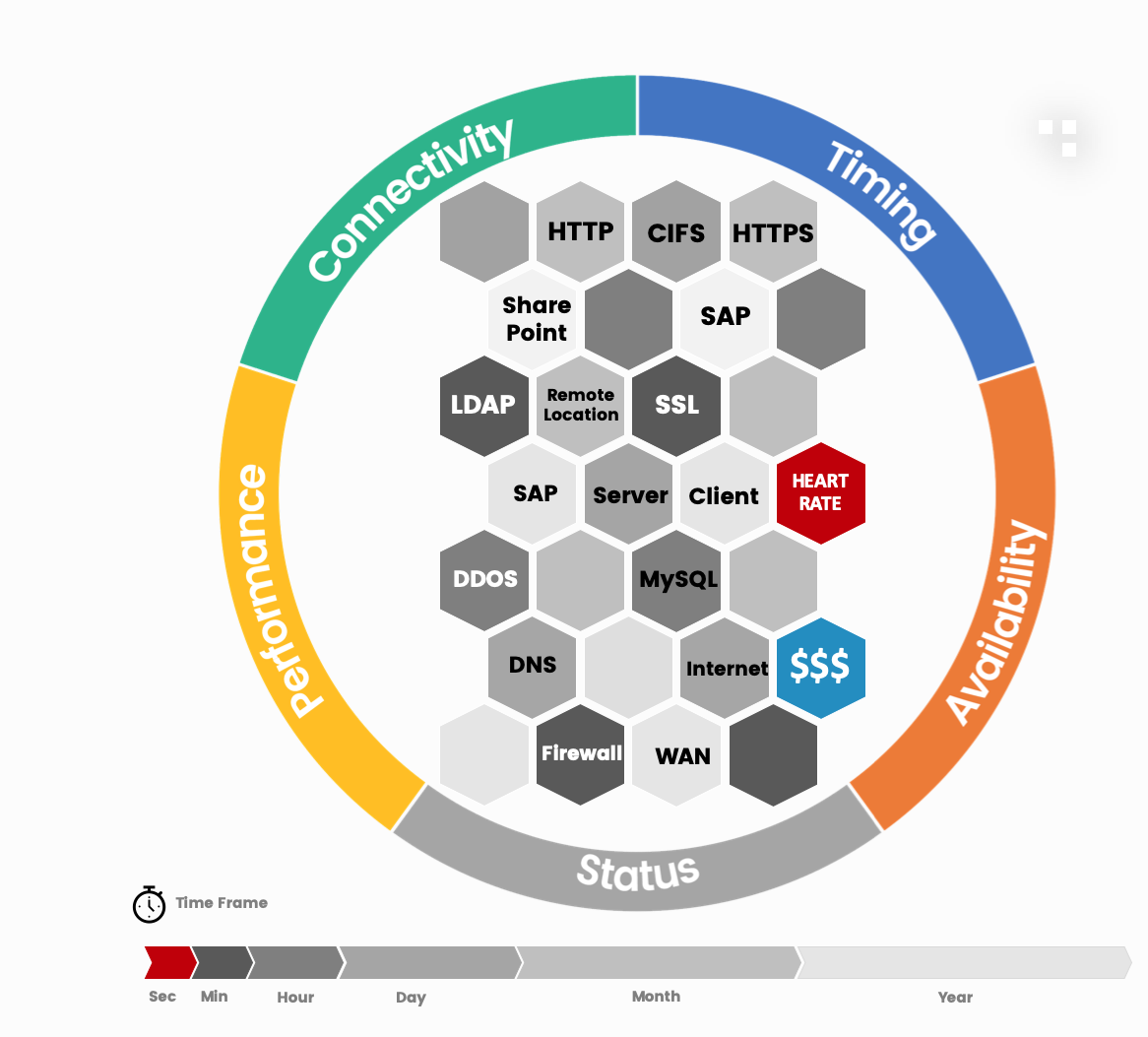

- Gruppiert Metriken in 3 Hauptkategorien – Anwendung – Verbindung oder Netzwerk

- ermöglicht eine schnelle Zuordnung von Fehlern und Vorfällen

- Daten werden in SQL Datenbank gespeichert – lange Daten-Historie

Input

- Importiert Netzwerkpaketdaten

- stellt die erforderlichen Leistungs- und Statusmetriken bereit, die in solchen Paketen enthalten sind

Processing

- Verwendet pcap-Dateien, die überall im Netzwerk generiert werden – in der Cloud auf Servern, auf Benutzer-PCs, Firewalls, Capture-Appliances usw.

- kann verteilte Capture-Quellen in einem Überwachungsbereich aggregieren.

Output

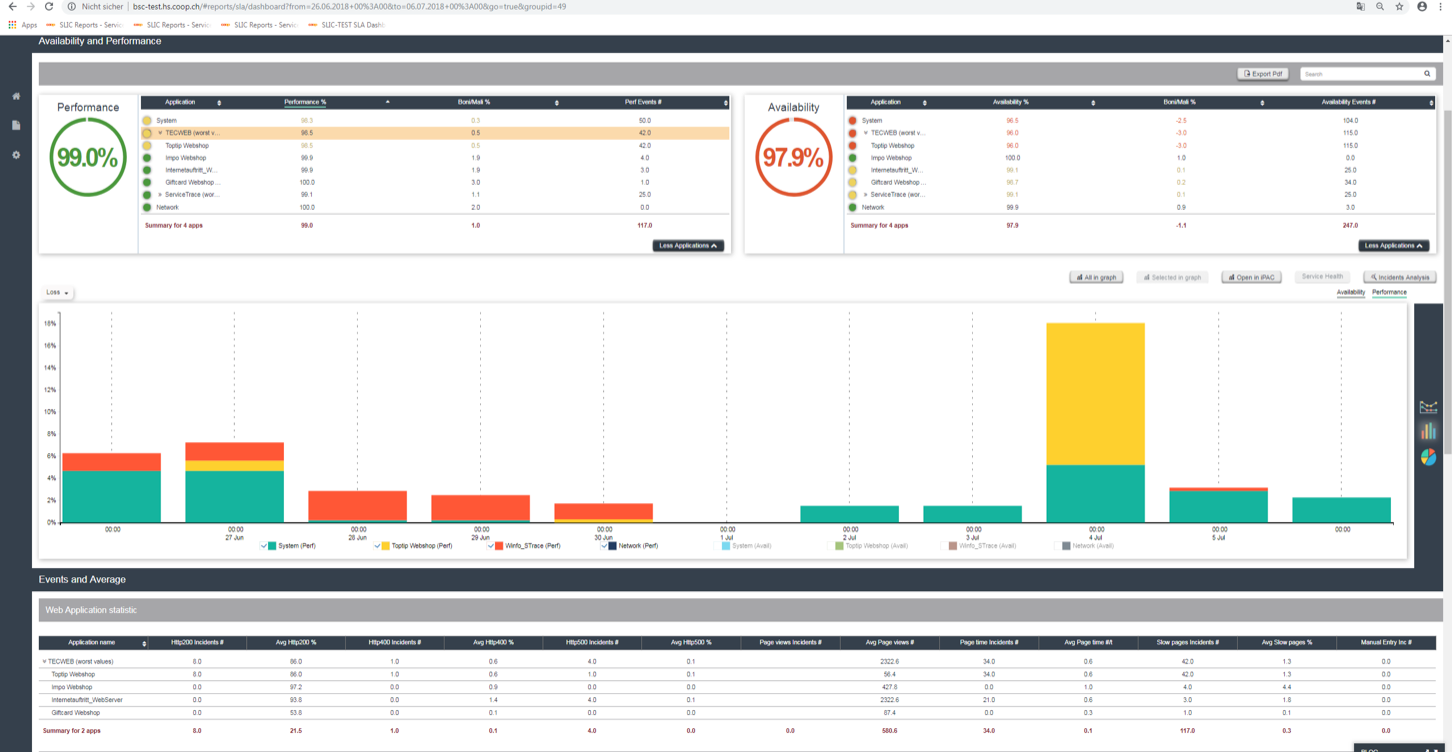

- workflow-orientierte Top-Down-Dashbboards, vom longtime-enterprise-dashboard, das die Metriken und Zahlen über Monate aufzeigt, bis zu Sekunden-Analyse eines PCAP Files

- Timing Analysen zeigen die Performance Areas auf

- Incidents für die Ursachenanalyse und Incident-Korrelation

- Weiterleitung an zentrale Event- und Service- Management Plattform

Warum SharkMon

IT Data sind Netzwerkdaten – Netzwerkpakete durchlaufen die gesamte IT-Lieferkette – und transportieren Informationen über Status und Performance zwischen Endpunkten: DNS- und LDAP-Codes und -Zeiten, Netzwerk- und Anwendungsperformance, Server Responsetimes & Return Codes, Frontend / Backend Performance – oder jeder Inhalt eines lesbaren Pakets.

Wenn die Anwendung langsam oder nicht erreichbar ist, können die Ursachen oft in diesen Paketen gefunden werden.

SharkMon auf einen Blick

- Langzeit Daten-importieren Sie große pcap Daten für Stunden, Tage und Wochen – ermöglicht durch verschiedenste Trace tools, wie Tcpdump, Tshark oder einem Fanggerät

- Automatische Analyse – analysiere Tausende sequentielle Daten, durch Verwendung von anpassbaren Deep Packets

- Experten Profile – bereitgestellte Metriken

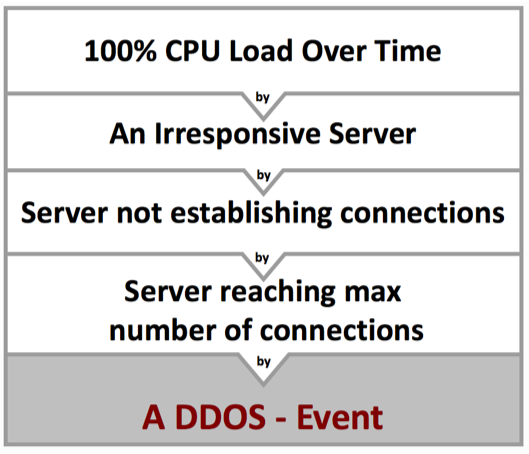

- Incidents – Erstellen von Incidents basierend auf variablen Schwellenwerten pro Objekt

- Langzeit Perspektive – visualisierte Incidents und rohe Daten in smart Dashboards, über Stunden, Tage Wochen und Monate

- Incident correlations – Exportieren von Incidents in Service Managment, dadurch wird es ein Teil des Correlation Framework

- Automatisierung – der Analyse Schritt für Schritt

Longtime monitoring – or single tracefile analysis ?

Tracefiles werden normalerweise, manuell in einzelnen Schritten analysiert – eine nach der anderen, dies benötigt einige Minuten. Für mehrere Stunden müssen einige Dateien generiert werden. Dies kann nicht manuell geschehen.

Mit SharkMon kann der Nutzer eine große Anzahl von Dateien von Servern, Clouds oder Datacentern importieren. SharkMon kreiert benötigte Statistiken über nur kurze Zeit durch Monitoring.

Smart Dashboards

Mit nur einem Blick kann der Nutzer verstehen:

- Gibt es Probleme in meinen Trace Files

- Wie die Dateien kategorisiert werden

- Welche Metrik hat das Problem verursacht

- Welcher Schwellwert wurde überschritten

- Direkter Zugang zu den Trace Files

- Drilldowns und spezifische Kategorien

- Tiefe Einblicke über lange Zeit

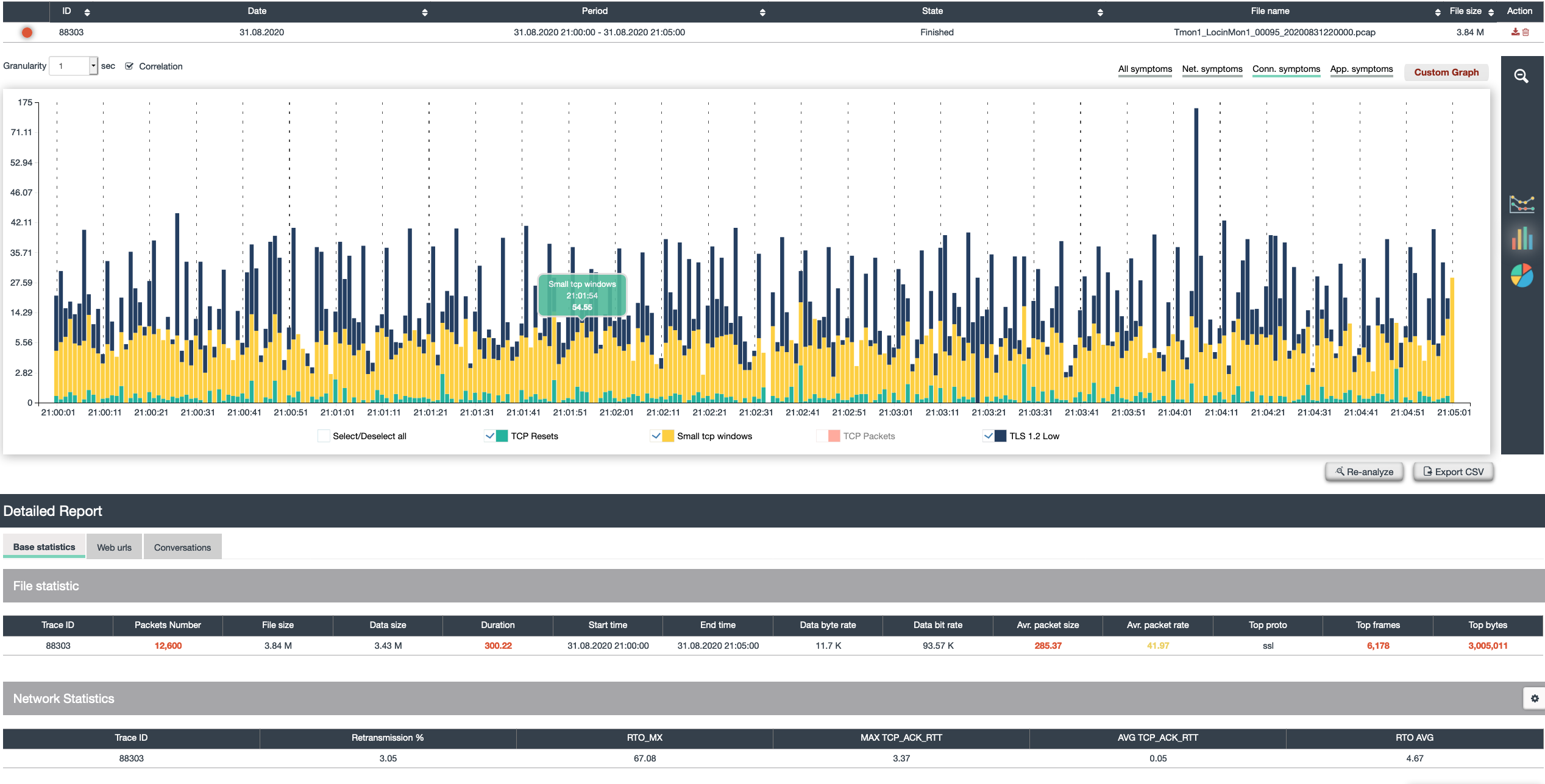

Deep Analyse

Mit Deep Analyse, verwendet SharkMon, Wireshark Display Filter. Tausende von Protokollabhängigen Filtern sind definiert, Analyse Experten werden, für eine Vielzahl von Protokollen, zu Verfügung gestellt. Indem jeder Wireshark-Display Filter, in SharkMon verwendet wird, kann der Nutzer jeden Byte verwenden.

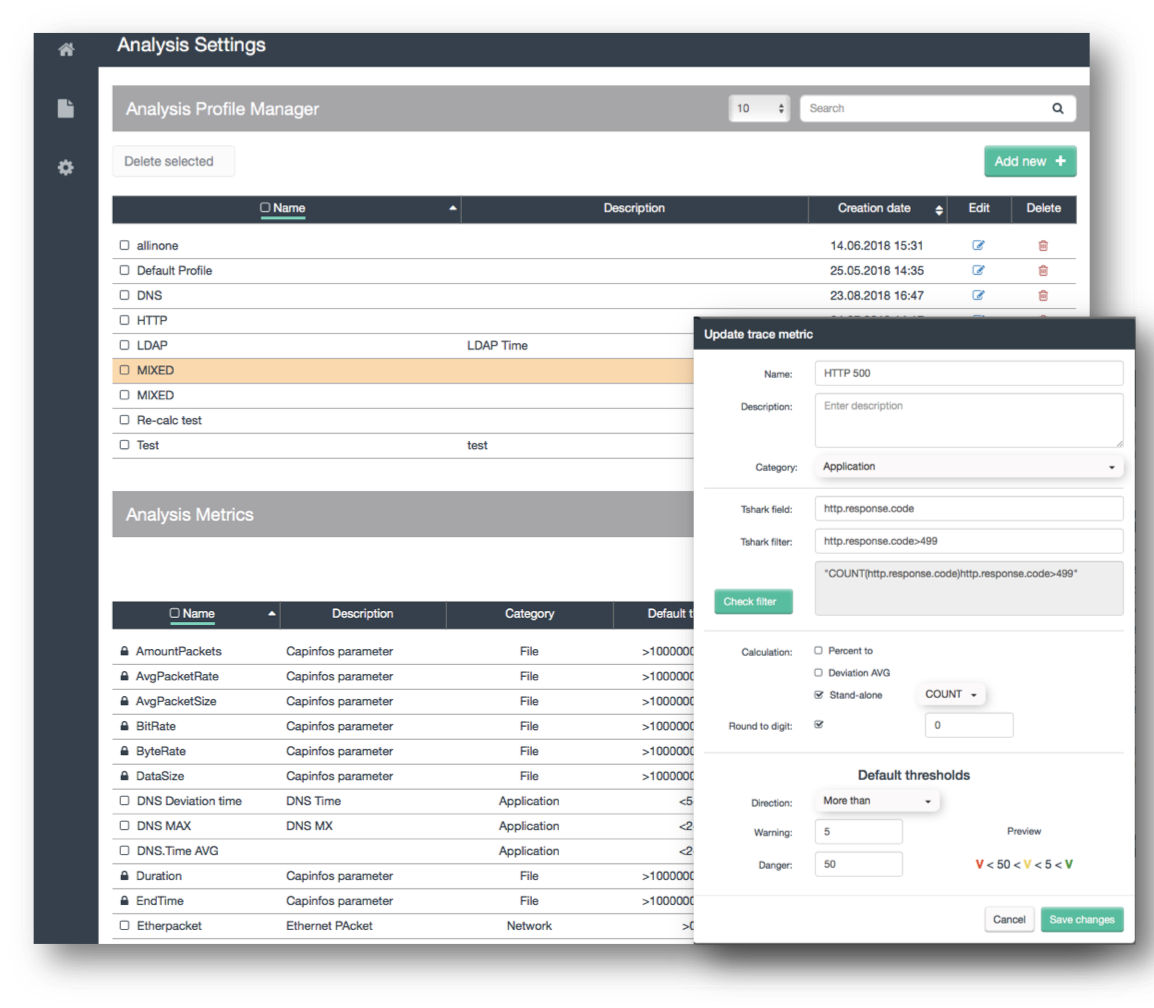

Analysis Profiles

Bereits vorgefertigte Analyse Profile, anpassbare Filter welche bei Trace Analyse angewendet werden. Ein Profil ist eine Konfiguration aus definierten Filtern und Symptomen, so gut wie jedes Byte in einem Packet kann als Symptom konfiguriert werden. Dateien werden tiefgründig analysiert wodurch Symptome generiert werden. Wenn SSL, TLS1.2 verwendet kann dies als Bedingung definiert werden. Das Vorkommen von non-TSL1.2 Paketen kann als Symptom festgestellt werden. Das Selbe kann mit LDAP.time, DNS.Time, DNS.responsecodes, HTTP return codes etc. erreicht werden.

Die Front-End- sowie Backend Server-Systeme werden aufgelistet bzw. in einem Architektur-Chart dargestellt.

Da die Service Discovery täglich durchgeführt wird, sind die Architektur Charts immer aktuell.

Änderungen innerhalb einer Service Kette, z.B. neue Server, werden erfasst und ausgewiesen.

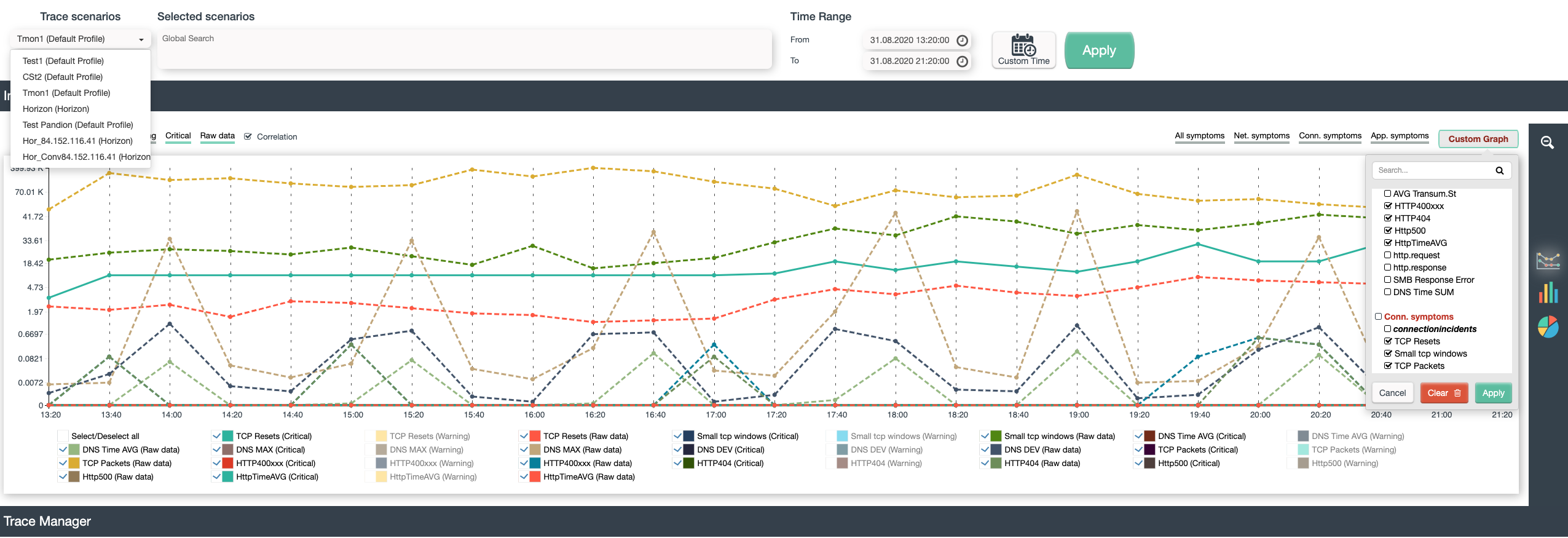

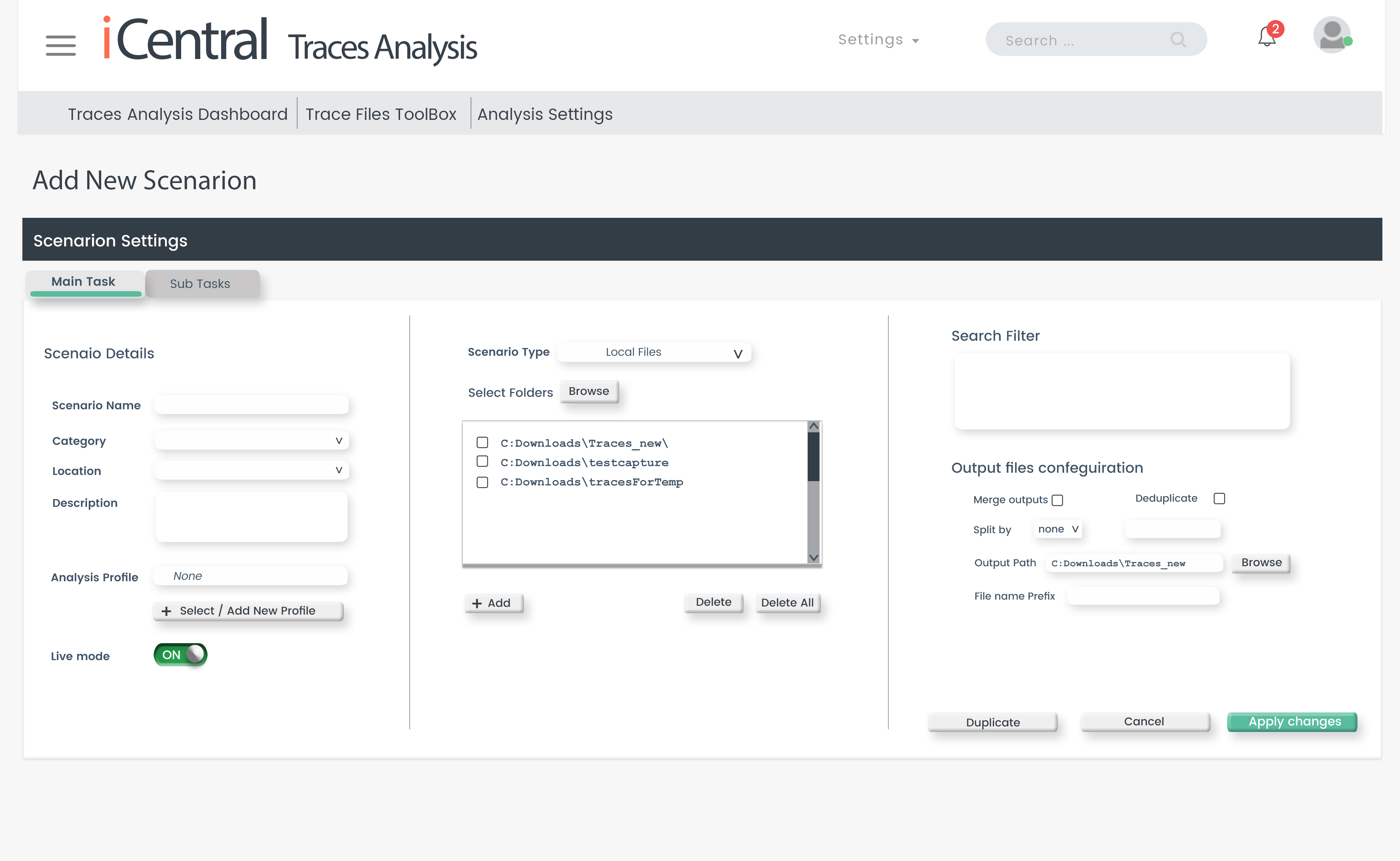

Scenarios

Nutzer definieren das Analyse Objekt und Metrik als ein Szenario:

- Objekt – Was zum analysieren benötigt wird

- Bedingungen – Filter Bedingungen, Zeit

- Daten Quellen – PCAP Daten, Vorrichtung

- Optionen – für die Analyse

- Intelligenz – Welches Analyse Profil sollte verwendet werden

Dieses Szenario bietet dem Nutzer die Möglichkeit einen Langzeit-Monitoring Prozess auf tiefsten Leveln, durchzuführen. Viele Szenarios können gleichzeitig definiert werden, damit die Website, durch SSL und HTTP Metriken, fehlerfrei funktioniert. Ebenso können SAP Service und DNS replies zur selben Zeit überwacht werden.

Correlation

Ihre Inhalte kommen hierher. Bearbeiten oder entfernen Sie diesen Text inline oder im Modul Inhaltseinstellungen. Sie können auch jeden Aspekt dieses Inhalts in den Designeinstellungen des Moduls gestalten und sogar in den erweiterten Einstellungen des Moduls benutzerdefiniertes CSS auf diesen Text anwenden.